Несмотря на первые достижения в подготовке стандартов, регламентирующих расширение технологии Ethernet для ее применения в центрах обработки данных, подобные шаги еще не являются панацеей в решении всех возникающих проблем. Таково мнение производителей сетевого и компьютерного оборудования.

Несмотря на первые достижения в подготовке стандартов, регламентирующих расширение технологии Ethernet для ее применения в центрах обработки данных, подобные шаги еще не являются панацеей в решении всех возникающих проблем. Таково мнение производителей сетевого и компьютерного оборудования.

Несмотря на первые достижения в подготовке стандартов, регламентирующих расширение технологии Ethernet для ее применения в центрах обработки данных, подобные шаги еще не являются панацеей в решении всех возникающих проблем. Таково мнение производителей сетевого и компьютерного оборудования.

Действительно, сегодня, чтобы удовлетворить требованиям пользователей, предъявляемым к технологии Ethernet, оптимизированной для применения в центрах обработки данных, необходимы "фирменные" дополнения к стандартам, выпущенным IEEE и техническим комитетом Technical Committee T11 в составе International Committee for Information Technology Standards. Более того, маркетинговые материалы производителей еще больше запутывают ситуацию, поскольку компании используют разные термины и сокращения, которые, по существу, обозначают одно и то же.

"Грандиозная проблема связана с терминологией", - считает Стив Гаррисон, вице-президент по маркетингу компании Force10 Networks, входящей в одну из групп, продвигающей стандарты расширенной версии Ethernet для центров обработки данных - Converged Enhanced Ethernet (CEE). Корпорация Cisco тоже принимает участие в разработке стандартов CEE, хотя и называет эту технологию иначе - Data Center Ethernet (DCE).

"Главное, что сейчас нужно пользователям, – разобраться в ситуации, - считает Гаррисон. – Они хотят понять, является ли тот или иной термин фирменным? Или это совместное решение, основанное на мнении многих производителей?"

Обновление Ethernet

Термины CEE и DCE описывают расширенную технологию Ethernet, которая позволит создавать в центрах обработки данных единую конвергированную коммуникационную инфраструктуру Ethernet для передачи трафика локальных сетей, сетей хранения данных и высокопроизводительных приложений. Сейчас для этого используются различные технологии, включая Fibre Channel, Infiniband и Myrinet (тип коммуникационной среды, широко применяемый для построения кластеров. - Прим. ред.).

Такая ситуация вынуждает производителей серверов и пользователей поддерживать и применять различные средства для того, чтобы подключать серверы к разным сетям, что обходится довольно дорого, требует повышенных затрат электроэнергии, работает неэффективно и ставит непростые задачи при управлении. Поэтому многие компании - Brocade, EMC, NetApp, Emulex, Fujitsu, IBM, Intel, Sun Microsystems и Woven Systems, не говоря о Cisco и Force10, предлагают в качестве единой, унифицированной среды коммуникаций для центров обработки данных использовать Ethernet. Преимущества этой технологии - ее известность и широкое распространение, способствующие снижению стоимости продуктов, а также высокое быстродействие, которое увеличится в конечном итоге от используемых сегодня 10 Гбит/c до 40, а то и 100 Гбит/c.

Но в том виде, в каком она существует сейчас, технология Ethernet не оптимизирована для предоставления сервисов, требуемых для сетей хранения и высокопроизводительных вычислительных систем, поскольку одно только быстродействие, как считают производители, не решает всех проблем. По мнению сторонников CEE/DCE, технологию Ethernet, которой свойственна потеря пакетов при "заторах" трафика, необходимо превратить в надежную транспортную технологию с низкими задержками и отсутствием потерь пакетов, обладающую возможностью управления трафиком при перегрузках и управления потоками данных.

"Необходимо гарантировать, что Ethernet будет вести себя так же, как Fibre Channel", - заявил Клаудио Десанти, технический руководитель группы Cisco Storage Technology Group. Десанти занимает пост вице-председателя комитета T11 и технического редактора проекта IEEE, получившего название 802.1Qbb, в рамках которого в составе рабочей группы Data Center Bridging (DCB) ведутся работы по управлению потоками данных на основе приоритетов.

Технология FCoE, предложенная T11, определяет передачу кадров Fibre Channel "поверх" Ethernet таким образом, чтобы трафик систем хранения можно было передавать в сети10G Ethernet. Группа IEEE DCB занимается тремя стандартами: 802.1Qau, регламентирующим методы и средства уведомления о недостатке полосы пропускания и формировании "заторов", Qaz, позволяющим выбирать более эффективные методы передачи данных, и Qbb, предназначенным для управления потоками на основе приоритетов.

Ограничения стандартов

Производители оборудования хотели, чтобы эти стандарты можно было реализовывать в продуктах и применять в центрах обработки данных в конце 2009-го или начале 2010 года. Однако стандарты DCB будут закончены в марте 2010 года, то есть на четыре месяца позже первоначально запланированного срока, что, как пояснила руководитель группы IEEE DCB Пэт Талер, вызвано рядом серьезных, но преодолимых проблем.

Однако "продвинутым" пользователям уже сегодня, до утверждения стандартов, требуется вариант Ethernet, которые не терял бы пакеты, считают одни производители. Другие же полагают, что даже в своей окончательной редакции новые стандарты не будут совершенными.

"Одна из областей, где стандарты могут оказаться неадекватными, - предотвращение перегрузок в каналах. Здесь в большей степени требуется балансировка трафика, а не его ограничение в месте возникновения, - заметил Берт Танака, вице-президент компании Woven Systems. – В стандартах Qau и Qbb пытаются избежать перегрузки, замедляя источник трафика. Но мы считаем, что ничего не удастся сделать, если не ввести балансировку трафика в коммутирующую структуру. Именно поэтому планируется дополнить стандарты собственной технологией".

Танака также считает, что стандарты DCB и FCoE не учитывают в полной мере специфики работы в крупных сетях.

"На самом деле они предназначены для небольших коммутирующих структур, способных работать с несколькими сотнями узлов, - считает он. – Однако неясно, что будет, если масштаб коммутации существенно увеличится. Технология FCoE ограничена размером сети и едва ли может применяться в центрах обработки данных таких компаний, как Google".

Талер полагает, что в DCB не предусматривается поддержка балансировки нагрузки для предотвращения проблем из-за нехватки пропускной способности. "Я не знаю ни одной сети, где бы балансировка нагрузки осуществлялась стандартным образом, - отметила она. – Производители коммутаторов рассматривают эту технологию как свое секретное оружие".

Она оспаривает мнение Танаки и о том, что эти стандарты не будут отвечать требованиям масштабирования.

По словам Танаки, Woven и другие производители коммутаторов и адаптеров главной шины реализуют предварительные версии Qbb, чтобы устранить ограничения стандартов, а также учесть существующий рыночный спрос. Он утверждает, что в Woven планируют выполнять все требования стандарта после его завершения, но не намерены ограничиваться только ими.

Cisco, в свою очередь, уже использует предшествующую стандарту технологию DCE в таких продуктах, как новые коммутаторы для центров обработки данных Nexus. Десанти утверждает, что соответствие требованиям утвержденного стандарта можно достичь за счет обновления встроенного программного обеспечения.

"Мы достигли полного соглашения о том, что представляют собой новые технологии и как они должны работать, - пояснил он. – Поэтому уже сегодня можно создавать продукты, которые будут соответствовать стандарту, даже если сам стандарт еще не завершен".

Однако, считает Десанти, стандарт Qau слишком амбициозен и может быть не обязательным к применению в первых реализациях DCE. Возможно, вполне достаточными окажутся нестандартные способы сообщения о перегрузках.

Тем не менее в Force10 не намерены выпускать предшествующую стандарту технологию CEE, даже несмотря на то что в университет Нью-Хэмпшира уже провели предварительную проверку интероперабельности технологии FCoE. По словам Гаррисона, компания планирует полностью выполнять требования стандартов T11 и DCB, как только они будут утверждены. До этого, считает Гаррисон, массового спроса на них не будет.

"Пока еще могут быть некоторые недостатки и ошибки, которые придется устранить, поэтому мы предпочитаем подождать", - заявил он.

Как считает Чак Холлис, директор EMC по техническому маркетингу, помимо вопросов стандартизации, технологии CEE и DCE способны породить определенные организационные проблемы. Он полагает, что грядущая конвергенция может потребовать изменения процедур обслуживания центров обработки данных, где разные группы специалистов отвечают за работу различных сетей.

Пока не ясно, кто будет управлять конвергированной коммутационной структурой, пишет Холлис в своем блоге. "В оргвопросах у нас пока нет новых предложений, не так ли? Я имею в виду, что сейчас существует вполне определенное распределение обязанностей и необходимые методы взаимодействия между группами специалистов. Что произойдет, когда мы сможем использовать для управления единую консоль? И даже если это удастся сделать, захотят ли таких изменений наши люди?"

Тем не менее производителей оборудования для сетей CEE и DCE воодушевляет тот факт, что им удалось прийти к соглашению по технологиям, которые будут включены в стандарты, и что главные проблемы, мешающие их завершить, не считая терминологии, решены.

"Я не вижу препятствий, - заметил Гаррисон. – Происходит очередной эволюционный шаг в развитии Ethernet. Эта технология прекрасно подходит для типовых задач. Теперь мы хотим, чтобы она работала с чувствительными к задержкам приложениями, а для этого нужно добавить управление, позволяющее бороться с 'заторами'".

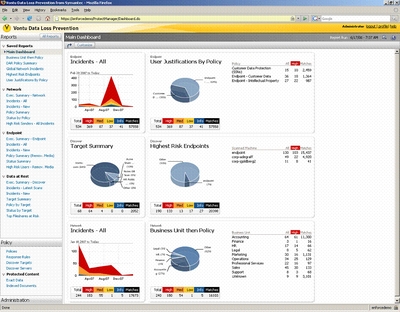

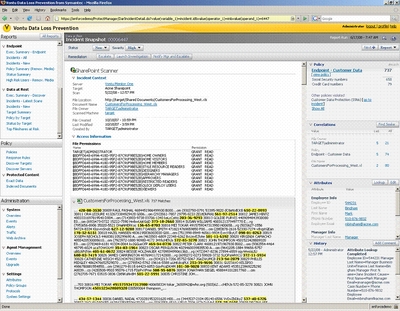

Попытки внедрения стандартов на безопасность информационных систем, таких как ISO 27001, с применением запретительных мер обречены на провал. По крайней мере, в этом уверен Джоэл Вайс, старший инженер и главный технолог отдела программных средств обеспечения безопасности клиентских сервисов компании Sun Microsystems.

Попытки внедрения стандартов на безопасность информационных систем, таких как ISO 27001, с применением запретительных мер обречены на провал. По крайней мере, в этом уверен Джоэл Вайс, старший инженер и главный технолог отдела программных средств обеспечения безопасности клиентских сервисов компании Sun Microsystems.

Несмотря на первые достижения в подготовке стандартов, регламентирующих расширение технологии Ethernet для ее применения в центрах обработки данных, подобные шаги еще не являются панацеей в решении всех возникающих проблем. Таково мнение производителей сетевого и компьютерного оборудования.

Несмотря на первые достижения в подготовке стандартов, регламентирующих расширение технологии Ethernet для ее применения в центрах обработки данных, подобные шаги еще не являются панацеей в решении всех возникающих проблем. Таково мнение производителей сетевого и компьютерного оборудования.

Многие специалисты по безопасности ИТ-систем скептически относятся к идее организации доступа и управления идентификацией на основе механизма ролей, считая, что она непомерно сложна в воплощении. Дело в том, что определение ролей осуществляется по большей части вручную, что сильно снижает возможности их масштабирования, а динамическая природа ролей заставляет постоянно синхронизировать их настройки с изменившейся реальностью.

Многие специалисты по безопасности ИТ-систем скептически относятся к идее организации доступа и управления идентификацией на основе механизма ролей, считая, что она непомерно сложна в воплощении. Дело в том, что определение ролей осуществляется по большей части вручную, что сильно снижает возможности их масштабирования, а динамическая природа ролей заставляет постоянно синхронизировать их настройки с изменившейся реальностью.

Популярные системы поиска, подобные Google, все чаще используются хакерами для организации атак на Web-приложения, содержащие критически важные данные. Таковы выводы экспертов в области информационной безопасности.

Популярные системы поиска, подобные Google, все чаще используются хакерами для организации атак на Web-приложения, содержащие критически важные данные. Таковы выводы экспертов в области информационной безопасности.

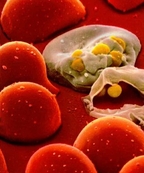

Как считает глава исследовательского подразделения Microsoft, компьютерные науки дают ученым новые способы изучения вируса, вызывающего СПИД. И они могут помочь в создании эффективной вакцины и других лекарств.

Как считает глава исследовательского подразделения Microsoft, компьютерные науки дают ученым новые способы изучения вируса, вызывающего СПИД. И они могут помочь в создании эффективной вакцины и других лекарств.

В Microsoft с 2005 года работают над применением методов машинного обучения (в том числе технологии, применяемой в фильтрации спама и вирусов) в исследованиях СПИДа. Целью является обнаружение в вирусе СПИДа генетических кодов, которые можно было бы использовать для того, чтобы "обучить" иммунную систему человека бороться с вирусом. В частности, в Microsoft ищут методы отслеживания мутаций вируса, благодаря которым он обходит иммунную систему.

В Microsoft с 2005 года работают над применением методов машинного обучения (в том числе технологии, применяемой в фильтрации спама и вирусов) в исследованиях СПИДа. Целью является обнаружение в вирусе СПИДа генетических кодов, которые можно было бы использовать для того, чтобы "обучить" иммунную систему человека бороться с вирусом. В частности, в Microsoft ищут методы отслеживания мутаций вируса, благодаря которым он обходит иммунную систему.

Сотовые телефоны нужны, чтобы не терять связь с друзьями. Неудивительно, что именно эту тему решили разрабатывать победители первого конкурса дизайна мобильных телефонов, проведенного японским отделением компании LG. Макеты телефонов были показаны в начале ноября на Токийской неделе дизайнеров.

Сотовые телефоны нужны, чтобы не терять связь с друзьями. Неудивительно, что именно эту тему решили разрабатывать победители первого конкурса дизайна мобильных телефонов, проведенного японским отделением компании LG. Макеты телефонов были показаны в начале ноября на Токийской неделе дизайнеров.

Приза был удостоен и дизайн Ring. Этот аппарат выполнен в форм-факторе моноблока, но с большим круглым отверстием в нижней части корпуса. Все остальное место занимает экран. Вокруг отверстия нанесены цифры, так что его можно использовать, как номерной диск старого телефона. А кроме того, дизайнер предусмотрел, что это отверстие может выполнять функцию видоискателя встроенной камеры.

Приза был удостоен и дизайн Ring. Этот аппарат выполнен в форм-факторе моноблока, но с большим круглым отверстием в нижней части корпуса. Все остальное место занимает экран. Вокруг отверстия нанесены цифры, так что его можно использовать, как номерной диск старого телефона. А кроме того, дизайнер предусмотрел, что это отверстие может выполнять функцию видоискателя встроенной камеры.

2 ноября сообщество Internet отметило юбилей одного довольно неприятного события -- червю Морриса исполнилось 20 лет.

2 ноября сообщество Internet отметило юбилей одного довольно неприятного события -- червю Морриса исполнилось 20 лет.